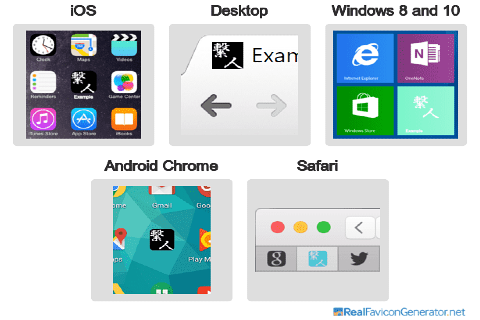

CMSを利用するにあたって「脆弱性」という壁が立ちはだかるのですが、

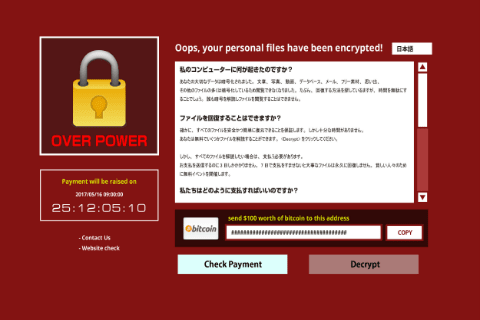

新種といっても過言ではないランサムウェアが出てきたという情報入手したので下記に簡潔訳します。

(その前に以前は、バージョン WP 4.7・WP 4.7.1に関する「レッドアイ」もありました。)

ランサムウェアとは?

分からない方は、下記のサイトより参照 or ググって調べてください。WPターゲットにしている

攻撃者がWPサイトに侵入したら暗号化機能・複合化機能の画面を表示して、[KEY ENC / DEC]フィールドに入力し、送信を開始されサイトが暗号化状態になる。

そして、影響を受ける全てのファイルが削除され、別のファイルが同じ名前で「.EV」という拡張子が付く。

但し、次のパターンを持つファイルは暗号化がされないようだ。

| *.php* | *.png* | *404.php* |

| *.htaccess* | *.lndex.php* | *DyzW4re.php* |

| *index.php* | *.htaDyzW4re* | *.lol.php* |

複合化ロジック含まれていないが身代金を支払わない

暗号化プロセスが開始されると、インストールディレクトリに2つのファイルが生成される。また、複合化ロジックが含まれていないので動作はしませんが攻撃者はファイルを解読する事はないので身代金は支払わない。

暗号化を元に戻すために壊れたコードを修正するにはPHPに詳しい開発者が必要になります。

今回のランサムウェアからWPサイトを守る方法は?

訳した記事の内容によると「Wordfence」プレミアム版プラグインの利用を勧めています。また、今回のランサムウェアは既にプレミアム版でブロックしているとの事ですが、

プラグインはもちろん英語版なのでそれでも大丈夫な方は利用した方が良いと思います。

記事で紹介したサイト

がちょぴんコメント

簡潔記事にして訳しているので詳しい詳細は上記サイトで参照ください。

( ・ω・o)o<[パンッ!] 記事終わり

記事の更新履歴

記事を公開しました。

コメント